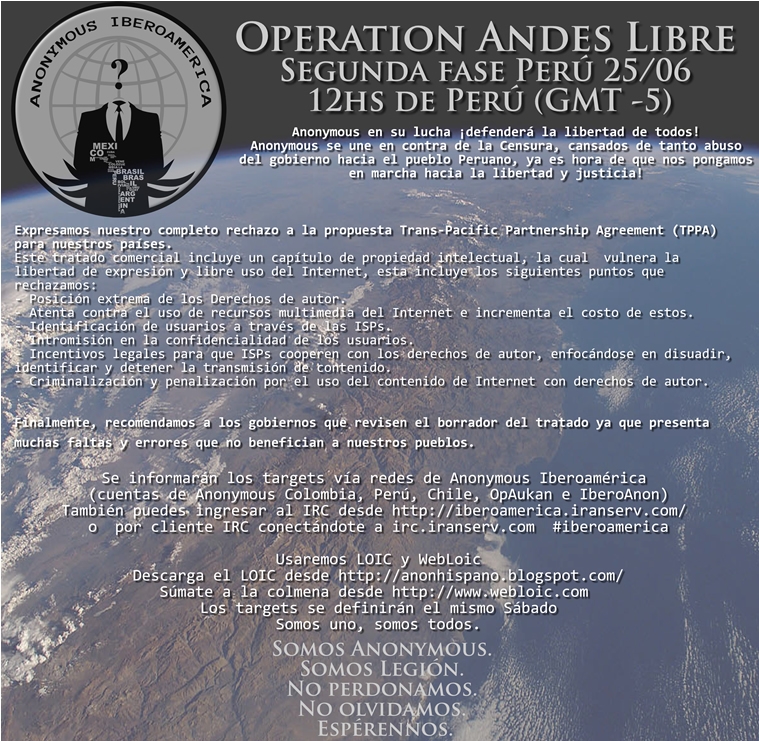

El tema del día es el inicio de la Operación AndesLibre a cargo del colectivo de hacktivistas internacionales Anonymous. En su comunicado, exponen su preocupación por la forma en la que amenazan a libre expresión a través de una estrategia de vigilancia y control de las comunicaciones en Chile y Perú.

En el caso de Chile, esta reacción obedecería al reciente contrato suscrito entre el Estado Chileno y la empresa BrandMetric con la finalidad de monitorear los comentarios en redes sociales sobre la administración Piñera. En buena cuenta, se trataba de un servicio de clipping y monitoreo de medios no muy distinto al que tienen la mayoría de empresas en la actualidad (inclusive en Perú). Lo que parece haber enervado a la opinión pública chilena es que este clipping incluirá, además, la referencia a la ubicación geográfica de cada usuario mostrando la información de geoubicación que el usuario haya elegido compartir. Hasta donde trascendió, no consistía en hackear nada sino más bien en recopilar todo lo que ya estaba en Internet y había sido hecho público por los propios usuarios. Más sobre el caso en Derechos Digitales.

En el caso de Perú, nadie está muy seguro de cuál fue la gota que derramó el vaso. Roberto Bustamante ensaya una explicación. Dando vueltas en Internet, he encontrado un supuesto correo electrónico enviado por un miembro de Anonymous y copiado en PasteBin que daría la pauta para la operación. Sobre la razones para el ataque al Estado Peruano, señala:

Por otro lado en Perú se esta dando la censura a los medios y la manipulacion a datos personales de caracter privado y una futura filtración de estos datos. Sobre el tema de la censura hay amenazas a la prensa por medio de los gobiernos regionales, impidiendo que estos se expresen, ante la gran desaprobacion de los actuales gobernantes regionales.

El correo presenta un formato similar al de anteriores comunicaciones y usa la misma herramienta que usa Piratas de la Red, grupo vinculado a Anonymous, para algunas de sus comunicaciones. La comunicación, además, incluye links a las siguientes noticias sobre Perú:

- García espera aclaración del TC antes de criticar fallo que prohíbe difundir audios de ‘chuponeos’ (El Comercio, 12/12/2010)

- Censura en Perú: Manuel Saldaña inconsciente tras una paliza por criticar al alcalde de Alto Amazonas (Periodistas en Español, 13/03/2011)

- Censura en Perú: Alerta de la Asociación Nacional de Periodistas en Ayacucho (Red Mundial de Periodistas contra el Crimen Organizado y la Corrupción, 12/05/2011)

- García provocó caos en Puno como en los Cuatro Suyos (La Primera, 28/05/2011)

- Perú: Organizaciones denuncian censura de anuncio televisivo sobre esterilizaciones forzadas (Instituto Prensa y Sociedad, 02/06/2011)

- Controversia por Ley de Datos Personales (Diario 16, 08/06/2011)

Por lo visto, son varios temas los que preocupan a Anonymous y no tienen nada que ver con las declaraciones de algún candidato en campaña. Más bien, parecen girar en torno a dos ejes: (i) las recientes amenazas a libertad de prensa, en particular a medios regionales; y (ii) la protección de datos personales. Ambos temas, de una manera u otra, han estado presente en los medios durante las últimas semanas y el Estado no ha dado la cara más favorable en ninguno.

Hasta ahora, todavía no se ha determinado ningún ataque a una web peruana. En Chile, ya empezaron con la web de la Subsecretaría de Telecomunicaciones. Pueden seguirse los ataques desde las cuentas de Twitter @IberoAnon y @AnonOps_Cl.

Actualización (23/06 — 15:30 horas): A través de la página de Piratas de la Red, se señala que Anonymous ya logró atacar con efectividad seis páginas del Estado Peruano, que incluyen la de la Agenda Digital Peruana, las Águilas Negras, la DICAPI, entre otras. No en todos los casos se ha tratado de un ataque dirigido a sacar de circulación el sitio web, sino que también a sacar información secreta o nombres de bases de datos y accesos.

Actualización (23/06 — 23:40 horas): Prensa Libre ha difundido un reportaje sobre la amenaza de ataque.

Actualización (24/06 — 17:35 horas): La cuenta del colectivo Anonymous de Chile anuncia que la segunda fase de la operación se llevará a cabo mañana a partir del mediodía, hora peruana. Esta vez, el ataque se centrará en Perú y está motivado en la suscripción del TPPA, tratado de libre comercio que a su parecer vulneraría los derechos e intereses del pueblo peruano.

Este post irá actualizándose, conforme tengamos más información.